Первый простой вариант удаления аккаунта в Facebook — перейти по ссылке:

Читать далее «Как удалить страницу в Facebook?»Архивы автора:Vyacheslav

Настройка IPTables

IPTables — утилита командной строки, является стандартным интерфейсом управления работой межсетевого экрана (брандмауэра).

Читать далее «Настройка IPTables»ПриватБанк стал крупнейшим в мире корпоративным пользователем Linux

ПриватБанк стал самым крупным корпоративным пользователем операционной системы Linux в мире. Как сообщили в банке, на сегодняшний день корпоративная версия системы Ubuntu Linux установлена на более чем 36 500 компьютерах сотрудников банка в четырех странах мира. Для сравнения: во второй по размеру сети корпорации Peugeot Citroen Linux установлен на более чем 22 000 компьютеров.

Читать далее «ПриватБанк стал крупнейшим в мире корпоративным пользователем Linux»Просмотр и управление журналами событий Windows

За пример возьмем Windows 8.

Открыть можно так: Панель управления — Система и безопасность — Администрирование — Просмотр событий.

либо

Win+X — Управление компьютером — Просмотр событий.

либо

В командной строке набрать Eventvwr.msc

Операции через командную строку:

Справка:

wevtutil cl -? wevtutil epl /?

Просмотр существующих журналов:

wevtutil el

Просмотр информации о журнале:

wevtutil gl журнал

Поиск по журналу:

wevtutil qe журнал | findstr слово

Пример очистки:

wevtutil cl журнал

Пример экспорта:

wevtutil epl журнал C:\журнал.evtx

Просмотреть журнал можно через тот же Просмотр событий (Event Viewer).

Стандартная директория хранения журналов — %SystemRoot%\System32\Winevt\Logs\

Поиск руткитов в системе с помошью rkhunter

rkhunter — программа для отслеживания руткитов.

Установка в Linux Ubuntu/Debian:

sudo apt-get install rkhunter

В процессе установки, если нету сервера отправки почты, устанавливается postfix.

Обновление баз:

sudo rkhunter --update

Конфигурационный файл находится по адресу /etc/rkhunter.conf

Над каждым параметром довольно подробные описания. В MAIL-ON-WARNING=»» можно указать свой email чтобы получать уведомления.

Еще один конфигурационный файл находится по адресу /etc/default/rkhunter.conf. В нем можно указать параметры автоматического запуска сканирования системы, обновления баз и email на который будут приходить отчеты.

Лиги находятся по адресу /var/log/rkhunter.log

Запуск проверки:

sudo rkhunter --check

Домашняя страница: rkhunter.sourceforge.net

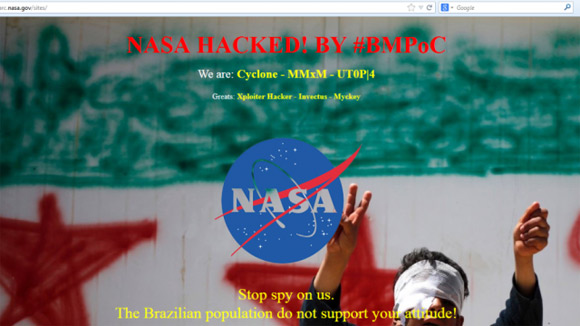

Бразильские хакеры перепутали NASA и NSA в операции возмездия

Бразильские хакеры-патриоты решили отомстить Америке за шпионаж, который осуществляло Агентство национальной безопасности (NSA) в отношении латиноамериканских стран, в том числе Бразилии. Но они плохо поняли, как конкретно называется американская разведка — и по ошибке атаковали сайт Национального космического агентства (NASA), пишут бразильские СМИ.

10 сентября хакерская группировка BMPoC осуществила дефейс 14-ти поддоменов NASA, в том числе сайты института исследования Луны, телескопа Кеплер и портала по астробиологии. На всех разместили фото раненого арабского мальчика, показывающего фигу, и следующий текст:

NASA взломано! Группой #BMPoC

Мы: Cyclone – MMxM – ГЕ0З

Хватит шпионить за нами!

Населению Бразилии не нравится ваша позиция!

Иллюминатов увидели в действии!

Бессердечный Обама! Жестокий! У тебя нет семьи? Кто на всей Земле поддерживает тебя? Никто! Мы не хотим войны, мы хотим мира!!! Не атакуй сирийцев!

Некоторые из взломанных сайтов не работают до сих пор.

kepler.arc.nasa.gov

amase2008.arc.nasa.gov

event.arc.nasa.gov

amesevents.arc.nasa.gov

academy.arc.nasa.gov

planetaryprotection.nasa.gov

virtual-institutes.arc.nasa.gov

astrobiology2.arc.nasa.gov

nextgenlunar.arc.nasa.gov

lunarscience.nasa.gov

moonfest.arc.nasa.gov

iln.arc.nasa.gov

lunarscience.arc.nasa.gov

Источник: www.xakep.ru

Прекращение поддержки Windows XP

WindowsXP официально будет объявлен “мертвым” 8 апреля 2014 года. Но это не означает, что она не будет работать. Можно продолжать ее использовать, но это не рекомендуется. Это говорит о том, что Microsoft больше не будет выпускать обновления безопасности. Компьютер с этой версией будет легкой добычей хакеров, даже с безопасностью программного обеспечения.

То же самое компания сделает с Windows 95, 98, Vista. Их “конец жизни” состоится в апреле 2017 года, а также Windows 7 до января 2020 года. Windows ХР уже 13 лет и несмотря на капитальный ремонт с пакетом обновлений, он просто не может функционировать в современной цифровой эпохе. Эта версия даже влияет на Интернет. Веб-разработчики будут рады, если версии InternetExplorer 6, 7 и 8 уйдут навсегда. Эти версии настолько отстали от других браузеров, что для них нужно создать отдельный веб-сайт.

Это будет серьезным изменением для многих людей. Это означает, что многим нужно будет приобретать новый компьютер с обновленным программным обеспечением. Windows 8 будет доступен для всех новых компьютеров. Также в следующем месяце выйдет обновленная версия 8.1. Апрель уже приближается и те, кто еще использует Windows ХР стоит задуматься о будущем.

Источник: http://novoston.ru

В Германии хакеры украли персональные данные более двух миллионов человек

В Германии персональные данные более двух миллионов клиентов крупнейшей немецкой телекоммуникационной компании Vodafone Germany похищены в результате хакерской атаки.

Злоумышленник получил доступ к именам клиентов, адресам, номерам банковских счетов и датам рождения, сообщили собкор balticreporter.com в офисе компании в Берлине. Компания немедленно сообщила клиентам об утечке информации.

Массив информации был украден из внутренней сети Vodafone Germany.

Источник: balticreporter.com

СМИ: Спецслужбы США следят за платежами по банковским картам

Агентство национальной безопасности США вновь оказалось в центре скандала из-за деятельности его бывшего сотрудника Эдварда Сноудена, который передал СМИ секретную информацию, свидетельствующую о том, что спецслужба следила за международными платежами частных лиц по банковским картам, в том числе картам Visa.

Соответствующие документы оказались в распоряжении немецкого журнала Der Spiegel. Из них следует, что слежкой за финансовыми операциями граждан занималось подразделение под названием Follow the Money (FTM). Информация о платежах направлялась в базу данных АНБ Tracfin. В 2011г. ее объем составил 180 млн записей, причем 84% всех данных — информация о транзакциях через кредитные карты.

По данным издания, целью наблюдения АНБ были действия клиентов крупнейших кредитных компаний, включая Visa. Согласно одной из презентаций, показанных на внутреннем собрании спецслужбы, перед агентами стояла задача получить доступ к транзакциям, совершаемым пользователями кредитных карт Visa в Европе, Африке и на Ближнем Востоке. Представитель Visa, однако, отверг предположения о том, что данные о платежах клиентов могли быть получены через внутренние сети компании.

Кроме того, Tracfin содержала данные Сообщества всемирных межбанковских финансовых телекоммуникаций (SWIFT), базирующегося в Брюсселе. Эта система платежей используется тысячами банков для безопасной передачи информации.

Напомним, 30 августа бывший сотрудник ЦРУ и АНБ Э.Сноуден, который получил временное убежище в России сроком на 1 год, раскрыл данные о теневом бюджете американских спецслужб, а также представил список стран, которые сильнее всего интересуют разведку США. Соответствующие сведения информатор передал газете The Washington Post.

По данным Э.Сноудена, американским спецслужбам наиболее интересны Россия, Китай, Иран, Куба и Израиль, причем последнее государство попало в этот список после того, как попыталось организовать разведывательную кампанию против Вашингтона. Самым непрозрачным для США остается северокорейский режим. Разведка мало что знает о ядерной и ракетной программе Пхеньяна и не может разобраться в намерениях Ким Чен Ына.

Издание также отмечает, что после терактов 11 сентября 2001г. в США была создана настоящая разведывательная империя, в которую входят 16 ведомств. Газете стал известен и черный бюджет спецслужб США на 2013г., который называется так потому, что расходы на разведку не публикуются в деталях.

Черный бюджет на этот год составляет 52,6 млрд долл. Больше всего бюджетных денег получило ЦРУ — 14,7 млрд. За ним идет АНБ, которому выделили 10,5 млрд долл. Тройку замыкает Национальное управление военно-космической разведки с 10,3 млрд долл.

Читать полностью: http://top.rbc.ru/society/16/09/2013/876849.shtml

Настройка SSHGuard

SSHguard мониторит логи, выявляет атаки и с помощью фаервола блокирует адреса злоумышленников.

Установка в Linux Ubuntu/Debian:

sudo apt-get install sshguard

Команда информации:

man sshguard

Белый список адресов для исключения находится по адресу /etc/sshguard/whitelist.

Официальная документация www.sshguard.net/docs/

sshguard не имеет конфигурационного файла, поэтому нужно создать правило «sshguard» в iptables:

#Для IPv4 iptables -N sshguard #Если используется IPv6 то вводим ip6tables -N sshguard # указываем чтобы входящий трафик шел через sshguard iptables -A INPUT -j sshguard # IPv6 ip6tables -A INPUT -j sshguard

# Либо указываем что нужно блокировать плохой трафик на порты SSH, FTP, POP и IMAP с использованием «multiport»

iptables -A INPUT -m multiport -p tcp --destination-ports 21,22,110,143 -j sshguard ip6tables -A INPUT -m multiport -p tcp --destination-ports 21,22,110,143 -j sshguard