В этой статье я покажу пример как транслировать SNMP MIB в OID.

Читать далее «Как перевести SNMP MIB в OID»Архивы рубрик:Мониторинг

Установка Observium в Ubuntu

Приведу пример установки системы мониторинга Observium в Ubuntu Server 20.04.

Читать далее «Установка Observium в Ubuntu»Слежение за изменениями в файле через Zabbix

Приведу пример проверки целостности файла через подсчет контрольной суммы используя Zabbix агент.

Читать далее «Слежение за изменениями в файле через Zabbix»Мониторинг текущих RX и TX буферов сетевых интерфейсов в Zabbix

Однажды после перезапуска Ubuntu сервера, из-за долгого запуска большого количества сетевых интерфейсов, мой скрипт который увеличивал значения буферов, а также выполнял другие настройки, выполнился раньше времени, соответственно изменения не применились и об этой проблеме я узнал только через сутки, поэтому я решил мониторить текущие значения RX и TX буферов.

Читать далее «Мониторинг текущих RX и TX буферов сетевых интерфейсов в Zabbix»Установка NetData

NetData — система мониторинга, отображающая на веб-панелях статистику в реальном времени.

На тесте выполню установку NetData в Ubuntu 18.04 и Ubuntu 16.04.

Перед установкой можно обновить систему:

sudo apt-get update sudo apt-get upgrade

Если версия Ubuntu 18.04 и новее, то NetData устанавливается командой:

sudo apt-get install netdata

После установки конфигурация будет находится в /etc/netdata/, логи в /var/log/netdata/.

На Ubuntu 16.04 и старее, можно установить так (установка выполнится в /opt/netdata/):

sudo bash <(curl -Ss https://my-netdata.io/kickstart-static64.sh)

Перезапустить NetData можно командой:

sudo systemctl restart netdata

Посмотреть статус:

sudo systemctl status netdata sudo ps ax | grep netdata

После установки NetData сразу можно открыть в браузере http://HOST:19999

Рекомендую сразу ограничить доступ к порту tcp 19999, например через iptables.

Установка Webalizer

Webalizer — программа составления отчетов и статистики по log файлам.

Допустим есть установленный веб-севрер Apache2, например как я описывал в этой статье — Установка и настройка веб-сервера Apache2

Оповещения Zabbix по телефону через Asterisk

Однажды ночью на станции отключились кондиционеры и начала подниматься температура, естественно мне пришли email уведомления на телефон, но так как была ночь, увидел я их только утром, поэтому понадобилось для таких экстренных случаев быстро сделать возможность уведомлений звонком на телефон.

Читать далее «Оповещения Zabbix по телефону через Asterisk»Установка и использование WPScan в Linux

WPScan — утилита для тестирования WordPress, поиска уязвимостей.

Читать далее «Установка и использование WPScan в Linux»Установка и использование Conky в Linux

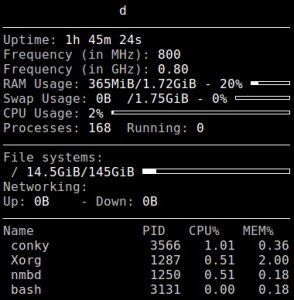

Conky — системный монитор.

Команда установки в Ubuntu:

sudo apt-get install conky

В CentOS/Fedora:

sudo yum install conky

Команда запуска:

conky

При первом запуске у меня отобразилось вот такое окно:

Конфигурационные файлы находятся в директории /etc/conky/

Прочитать встроенную документацию можно выполнив команду:

man conky

Пример запуска в фоне с интервалом обновления 2 сек.:

conky -d -u 2

Для остановки можно использовать команду:

pkill conky

Установка Ostinato в Ubuntu

Ostinato — программа для анализа сети и генерации трафика.

Команда установки Ostinato в Ubuntu:

sudo apt-get install ostinato

Запуск выполняется в графическом режиме по ссылке или командой:

sudo ostinato

Чтобы удалить Ostinato можно выполнить команду:

sudo apt-get purge ostinato